결론

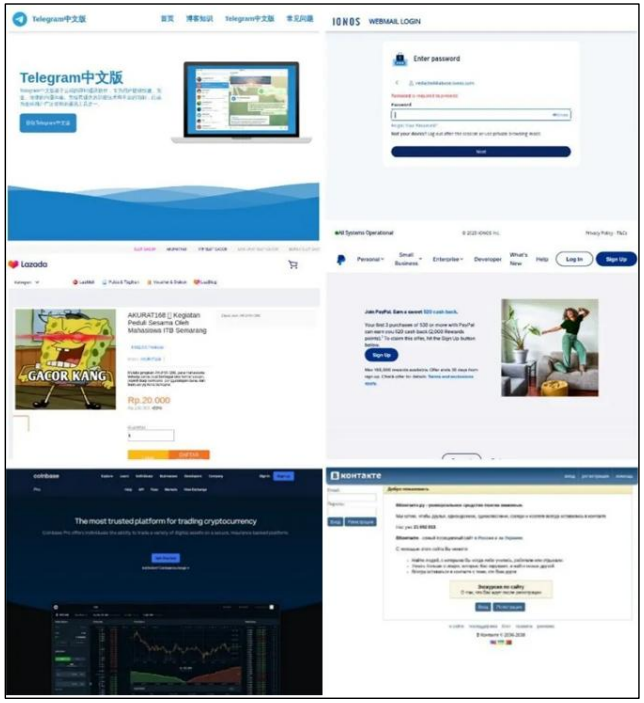

최근 다수 발견된 피싱은 단순한 수준을 넘어서 정교한 복제 기술과 다크웹 기반 유통망을 통해 실제 사이트와 거의 구별이 불가능한 수준으로 진화하고 있습니다. 특히 다크웹에서 프론트 및 백앤드 통합 복제 서비스가 거래되고, 도메인 위장 기법이 고도화되면서 피해자는 물론 정상 기업에도 심각한 피해를 유발하고 있습니다. 또한, 단일 도메인 내에서 국가별 피싱 페이지를 운영하는 정황은 다수의 사기 캠페인이 전 세계적으로 확산되고 있음을 시사합니다.

사용자, 기업 및 보안 담당자 대응 방안

• 사용자 측 대응방안 1. 도메인 철자와 형식을 주의 깊게 확인하고 자주 이용하는 사이트는 북마크를 활용해 접속하는 방법이 좋습니다. 2. 사칭 사이트는 로그인 필드만 존재하거나 입력 시 비 정상적인 리다이렉션이 발생하는 경우가 많아 이상 징후에 주의를 기울여야 합니다. • 기업 및 보안 담당자 대응 방안 1. 브랜드 보호 차원에서 유사 도메인 등록 여부를 주기적으로 모니터링합니다. 2. DNS 및 방화벽 보안 장비에 IOC를 등록하여 위협 도메인을 차단하고, 기타 보안솔루션에도 연동해 사전 대응력을 높이는 것이 중요합니다. 3. 고객을 대상으로 자사 공식 도메인을 안내하고 피해 사례 발생 시 빠르게 공지하여 신뢰를 유지할 필요가 있습니다. 4. 다크웹 모니터링을 통해 위협 조기 탐지 및 대응체계를 갖추는 것도 권장됩니다 |